- Home

- Plesk SSL証明書 自動更新 設定手順書

Plesk SSL証明書 自動更新 設定手順書

1概要

1.1 本手順書の目的

SSLセキュアでご購入いただいたSSLサーバ証明書を、ACMEプロトコルを使って自動取得・自動更新するための設定手順を解説します。Plesk拡張のACME SSLを使用し、既存のWebサーバを停止することなく証明書を取得・更新できます。

利用できるのは、ACME自動更新の契約が可能な証明書に限られます。2026年4月現在、PositiveSSL が対応しています。

1.2 ACME SSLの仕組み

ACMEサーバからのチャレンジファイルを既存Webサーバのドキュメントルート配下に配置し、ドメインの所有権を証明します。

① ACME SSL

チャレンジファイルを配置

→

② ACMEサーバ

HTTP経由でチャレンジファイルにアクセスし、ドメイン所有権を検証

→

③ 証明書発行

検証成功により証明書を発行

Webサーバは停止不要。80番ポートで通常通りサービスを継続しながら認証できます。

1.3 事前準備・前提条件

| 項目 | 内容 |

|---|---|

| ドメイン | 証明書を取得するFQDN(例:example.com)が確定していること |

| DNSレコード | 対象ドメインのAレコードが本サーバのグローバルIPを向いていること |

| 80番ポート | 外部からHTTPアクセス(TCP/80)が到達できること |

| Webサーバ動作 | サーバーコントロールパネルPleskにて構築したApache/Nginx/IISのいずれかが稼働し、webディレクトリが公開済みであること |

| 認証局情報 | ACME Server URL / Key ID / HMAC Key がSSLセキュアの管理画面から取得済みであること |

| sudo権限 | Pleskが管理ユーザー権限で実行できること/adminであること |

2設定手順

STEP 1

EAB(外部アカウントバインディング)情報の確認

EAB(外部アカウントバインディング)情報の確認

SSLセキュアの管理画面から以下の3つの情報を取得してください。

| パラメータ | 説明 | 例 |

|---|---|---|

| ACME Server URL | 認証局のACMEエンドポイントURL | https://acme.example-ca.com/acme/directory |

| Key ID | EAB用のキーID(アカウント識別子) | abc123def456... |

| HMAC Key | EAB用のHMAC秘密鍵(Base64URL形式) | XyZ9a1B2c3D4...(長い文字列) |

HMAC Key は秘密情報です。ファイルに保存する場合は root のみ読み取り可能な権限(

chmod 600)を設定してください。

STEP 2

Plesk拡張 ACME SSLのインストール

Plesk拡張 ACME SSLのインストール

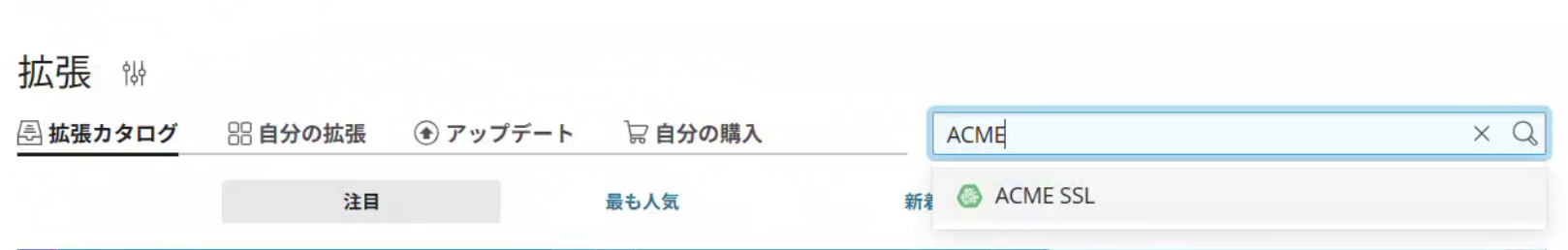

(1) Pleskの左サイドメニューの拡張をクリックします

(2) 検索ボックス内に「ACME」といれてください。対象のACME SSLが表示されるので選択します

(3) 「無料で取得」と表示されていたらクリックしてください

(4)「開く」と表示されていたらインストールされている状態です。

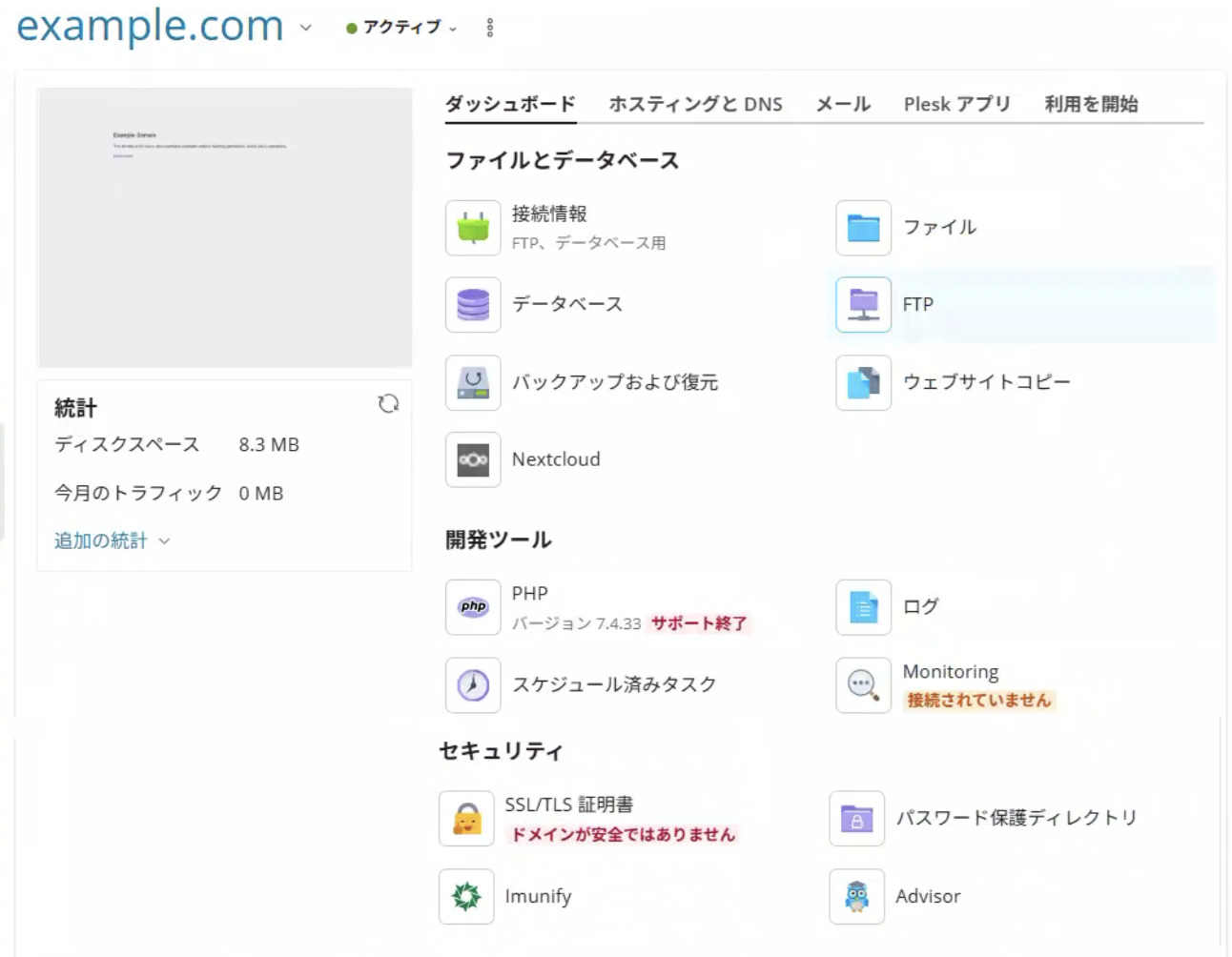

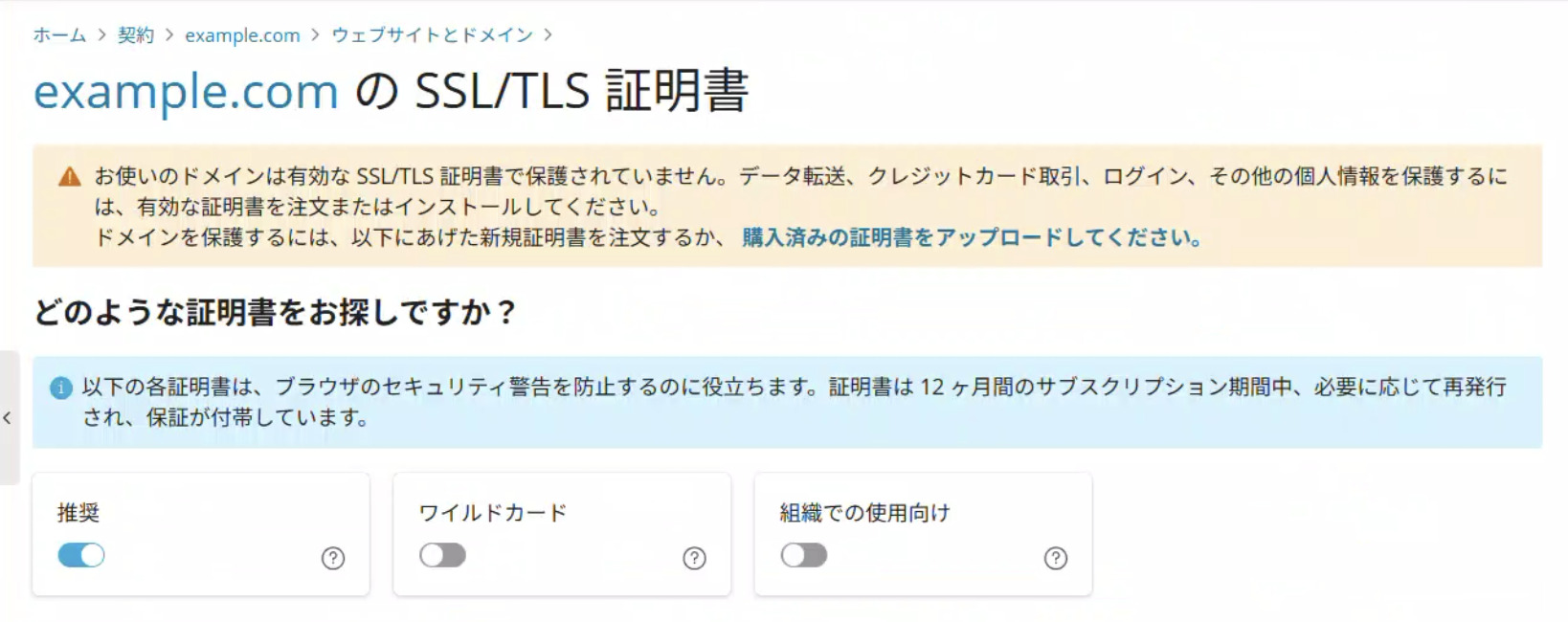

(5)ドメインのダッシュボードを表示して、「SSL/TLS証明書」をクリックします

(6)「推奨」のスイッチを切り替えてオフにします

(7)「ACME CA 証明書」のボックス内の「リクエストボタン」をクリックします

(8)STEP 1で取得した「ACME Server URL」、Key ID、HMAC Keyをいれます。

必要な場合は「ドメインにおよび選択された各エイリアスに「www」サブドメインを含め」のwww.も有効にしてください。

入れ終わったら「リクエスト」ボタンをクリックしてください