お知らせ

10.232025

認証局発行のサーバ証明書からクライアント認証の機能が廃止される

Google Chromeは2026年6月15日から、クライアント認証拡張キー使用法(clientAuth EKU)をサポートするパブリックサーバー証明書(SSL/TLS証明書)を信頼しなくなります。

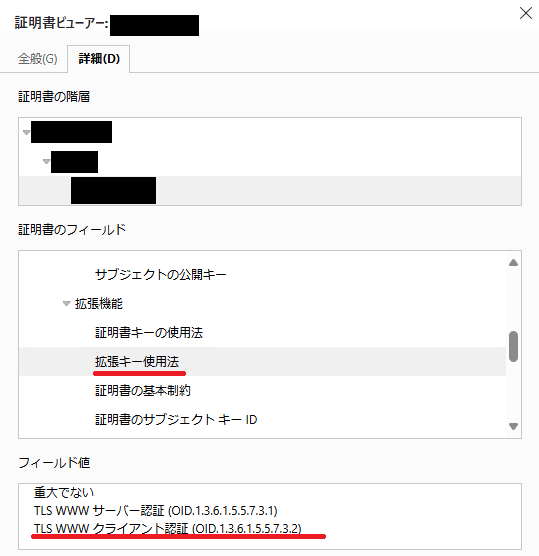

具体的には、この設定です(赤線部分。Microsoft Edgeで確認)。

拡張キー使用法 (EKU) とは?

拡張キー使用法 (EKU)は、デジタル証明書内の公開鍵の目的を定義し、特定の暗号化操作にのみ使用されるようにするためのものです。

代表的なものは以下となります。

TLS Web サーバー認証 – 証明書がサーバー (HTTPS ウェブサイトなど) の認証に使用できることを示します。

TLS Web クライアント認証 – クライアントがサーバーへの認証に使用できる証明書を示します。←今回の注目点

変更される点、目的、影響

今後、認証局から発行されるサーバ証明書のEKUから「TLS Web クライアント認証」が削除されます。

認証局から発行されるサーバ証明書は、サーバを認証するだけに用途が限定されることになります。

この変更により、証明書の役割の明確化、誤ってサーバ証明書をクライアント認証として設定してしまうリスクの防止、証明書の運用の簡素化などが図られます。

ほとんどのWebサイトには影響しませんが、サーバー証明書をクライアント認証関連の目的(相互TLS [mTLS]やサーバー間認証など)で使用している企業や組織には影響があります。

主要認証局の対応スケジュール

各認証局は期限前に段階的に変更を実施しています。

DigiCert: 2025年10月1日からデフォルトでclientAuth EKUを含めなくなり、2026年5月1日からはすべての公開SSL/TLS証明書の発行(更新、再発行、複製証明書を含む)からclientAuth EKUを完全に削除します。

Let’s Encrypt: 2026年5月13日以降に発行される証明書からEKUが削除されます。

Sectigo: 2025年9月15日から段階的展開を開始し、2026年5月15日までにすべての証明書から削除します。

最近のお知らせ

-

2025/10/23

-

2025/8/29

-

2025/8/29

-

2021/11/30

-

2021/10/15

-

2021/8/27